- Published on

Chrome DevTools MCP: AI 코딩 에이전트에게 브라우저 디버거를 붙인다는 것

- Authors

- Name

- Kyunghyun Park

- @devkhpark

Chrome DevTools MCP · AI 코딩 에이전트 · 브라우저 디버깅 런타임

ChromeDevTools의 chrome-devtools-mcp가 흥미로운 이유는 “MCP 서버가 하나 더 나왔다”가 아니다. 핵심은 더 구체적이다. AI 코딩 에이전트가 드디어 실제 브라우저를 관찰하고, 조작하고, 성능과 오류 증거를 직접 수집할 수 있는 표준 실행면을 얻고 있다.

이 글은 ChromeDevTools/chrome-devtools-mcp GitHub 저장소, README, Tool Reference, Security policy, npm 패키지, 그리고 Model Context Protocol specification를 기준으로 정리했다. 기준 시점은 2026-05-10이다.

GitHub Trending 기준으로도 신호는 작지 않다. 2026-05-10 스냅샷에서 이 저장소는 AI/agent/tooling 흐름 안에 다시 올라왔고, 위키에 저장된 캡처 기준 stars today는 159였다. npm 최신 패키지는 [email protected]이고, GitHub API 기준 저장소는 2026-05-09에 갱신됐다. 즉 지금 이 주제는 “언젠가 쓸지도 모르는 프로토콜”이 아니라, 코딩 에이전트 제품들이 브라우저를 어떻게 다룰지에 대한 현재형 신호다.

왜 지금 중요한가: 에이전트의 약점은 코드 작성보다 브라우저 확인이었다

AI 코딩 에이전트는 이미 파일을 읽고, 코드를 고치고, 테스트를 돌리고, PR 설명을 쓴다. 하지만 프론트엔드 작업에서는 늘 어색한 지점이 있었다. 사람은 브라우저를 보고 “버튼이 밀렸다”, “콘솔에 오류가 난다”, “API가 500을 낸다”, “초기 로딩이 느리다”를 바로 알아차린다. 반면 에이전트는 코드와 테스트만 보고 추론하는 경우가 많았다.

그 결과 프론트엔드 자동화는 자주 이런 모양이 됐다.

- 에이전트가 React/Vue/Next.js 코드를 수정한다.

- 테스트는 통과한다.

- 실제 브라우저에서는 레이아웃이 깨지거나 console error가 난다.

- 사람이 스크린샷, DevTools, Network 탭을 보고 다시 설명한다.

- 에이전트가 그 설명을 바탕으로 또 수정한다.

이 루프의 병목은 모델 지능만이 아니다. 관찰 표면이 부족했던 것이다. 코딩 에이전트가 실제 브라우저 상태를 직접 읽지 못하면, 프론트엔드 디버깅은 끝까지 “사람이 눈으로 본 것을 텍스트로 번역해주는 작업”에 의존한다.

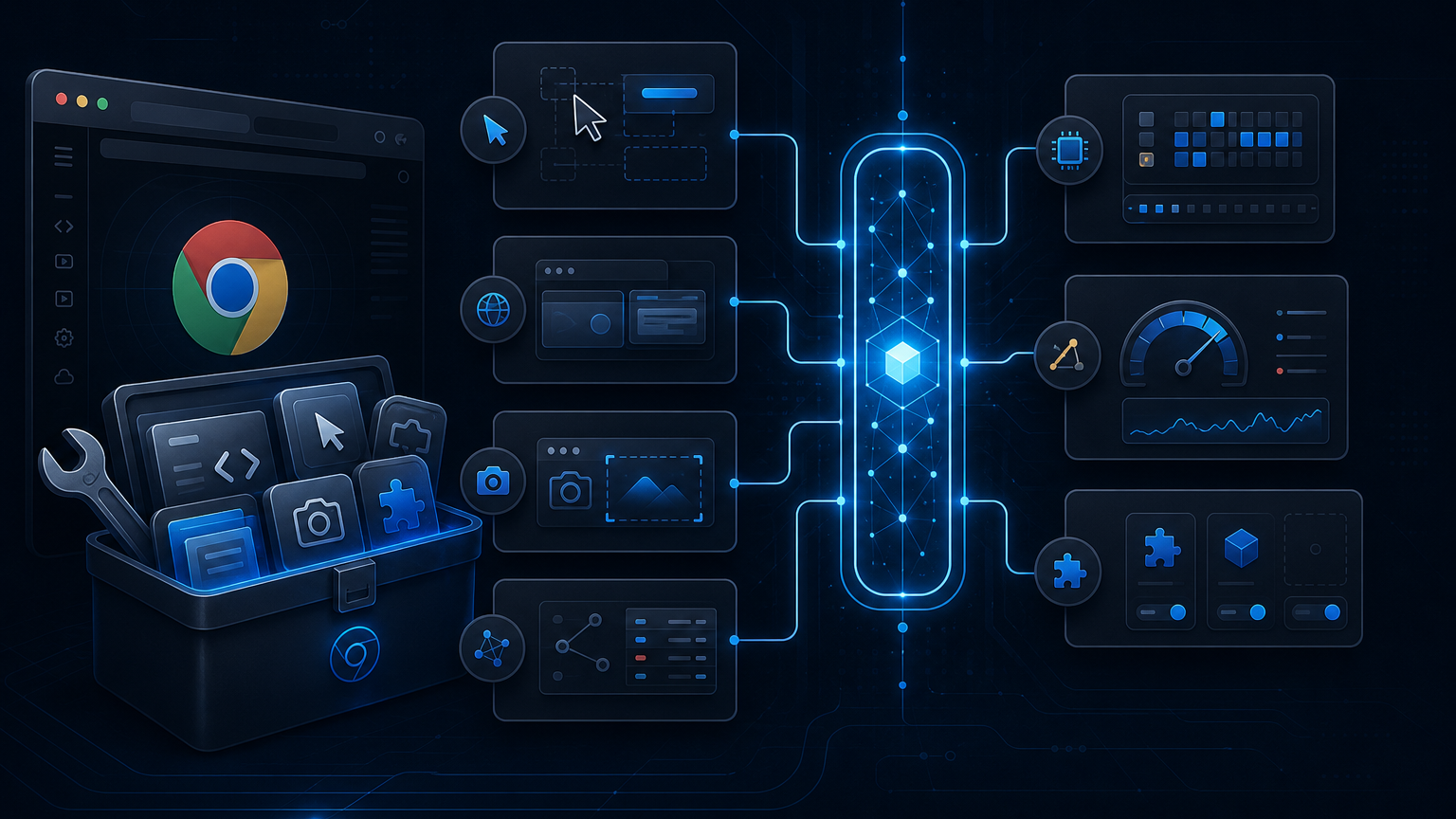

Chrome DevTools MCP는 이 병목을 정면으로 건드린다. README는 이 프로젝트를 “Chrome DevTools for Agents”라고 부르며, Gemini, Claude, Cursor, Copilot 같은 코딩 에이전트가 live Chrome browser를 control and inspect할 수 있게 해준다고 설명한다. 여기서 중요한 단어는 inspect다. 단순 클릭 자동화가 아니라 브라우저 내부 상태를 조사하는 쪽에 무게가 있다.

Puppeteer 래퍼가 아니라 DevTools를 에이전트 도구면으로 바꾸는 시도다

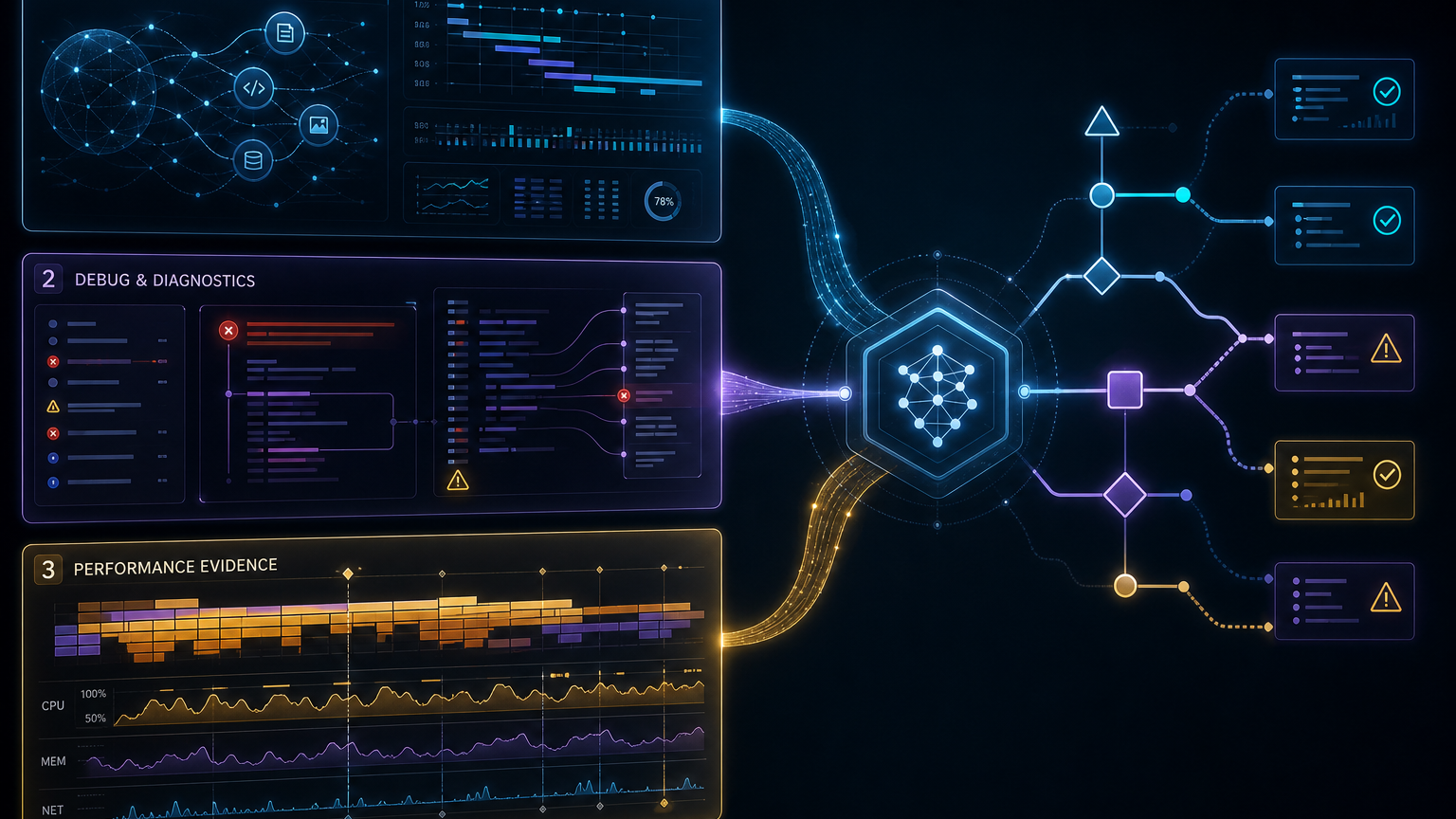

겉으로 보면 “브라우저를 조작하는 MCP 서버”라고 이해하기 쉽다. 하지만 Tool Reference를 보면 범위가 훨씬 넓다. 도구 그룹은 대략 다음처럼 나뉜다.

- input automation: click, drag, fill, hover, key press, file upload

- navigation automation: page 열기, 닫기, 이동, 대기

- emulation: viewport나 환경 조정

- performance: trace 시작·중지·insight 분석

- network: network request 목록과 개별 request 확인

- debugging: console message, screenshot, snapshot, Lighthouse audit, script evaluation

- memory: memory snapshot과 node/class 분석

- extensions: extension 설치·목록·reload·action trigger

- third-party / WebMCP 연동 도구

이 목록이 의미하는 바는 분명하다. Chrome DevTools MCP는 “페이지를 클릭한다”에서 끝나지 않는다. 브라우저를 에이전트가 읽을 수 있는 계측 시스템으로 바꾸려 한다.

예를 들어 에이전트가 “로그인 버튼을 눌렀는데 안 된다”고만 판단하는 대신 아래처럼 접근할 수 있다.

- 버튼 클릭 후 어떤 network request가 발생했는지 본다.

- 응답 코드와 request 상세를 확인한다.

- console message와 source-mapped stack trace를 읽는다.

- 필요한 경우 screenshot과 accessibility snapshot을 같이 본다.

- 성능 이슈라면 trace를 기록하고 actionable performance insight를 추출한다.

이건 프론트엔드 개발자에게 꽤 큰 변화다. 지금까지 에이전트가 코드를 고치는 일은 빨라졌지만, “브라우저에서 증거를 수집해 원인을 좁히는 일”은 여전히 사람이 맡는 경우가 많았다. DevTools MCP가 안정적으로 붙으면 에이전트는 코드 수정자에서 브라우저 디버깅 루프의 실행자로 올라간다.

MCP가 중요한 이유: 브라우저 디버깅이 특정 IDE 기능이 아니라 프로토콜 표면이 된다

MCP 자체는 JSON-RPC 기반의 클라이언트-서버 프로토콜이다. 공식 specification은 base protocol, lifecycle management, authorization, server features, client features, logging 같은 구성요소를 분리해서 설명한다. 이 점이 중요하다. Chrome DevTools MCP는 단순히 특정 IDE의 플러그인이 아니라, MCP client가 붙을 수 있는 서버다.

README의 설정 예시는 간단하다.

{

"mcpServers": {

"chrome-devtools": {

"command": "npx",

"args": ["-y", "chrome-devtools-mcp@latest"]

}

}

}

기본값으로 최신 npm 패키지를 실행하게 만들 수 있고, 기본 브라우저 작업만 필요하면 --slim 모드와 --headless를 붙일 수 있다. npm 패키지에는 chrome-devtools-mcp 서버뿐 아니라 chrome-devtools CLI 바이너리도 들어 있다. 즉 MCP client가 있는 코딩 도구에서는 프로토콜로 붙고, MCP 없이도 CLI 흐름을 구성할 여지가 있다.

이 구조의 실무적 의미는 세 가지다.

1) 도구가 IDE에 갇히지 않는다

Cursor에서 쓰든, Claude 계열 클라이언트에서 쓰든, Copilot류 클라이언트에서 쓰든, MCP 서버는 같은 방식으로 노출될 수 있다. 브라우저 디버깅 기능이 “어떤 에디터가 더 좋은가”의 문제가 아니라 “어떤 agent runtime이 어떤 MCP tool을 안전하게 호출하는가”의 문제가 된다.

2) 브라우저가 일반 테스트 러너와 다른 증거 계층이 된다

Playwright나 Puppeteer는 이미 자동화에 강하다. 하지만 DevTools MCP가 겨냥하는 건 자동화 스크립트를 사람이 미리 짜는 방식과 조금 다르다. 에이전트가 상황에 따라 tool을 골라 쓰고, console/network/performance/memory를 다시 reasoning input으로 넣는 흐름이다.

3) 프론트엔드 작업의 Definition of Done이 바뀐다

“빌드가 통과했다”는 충분하지 않다. 에이전트가 수정한 뒤 실제 브라우저를 열어 console error가 없는지, critical network failure가 없는지, screenshot상 레이아웃이 의도와 맞는지, Lighthouse나 performance insight에 치명적 문제가 없는지 확인하는 루프가 자연스러워진다.

SEO 키워드보다 실무 키워드: “AI 브라우저 디버깅”이 새 검색 의도가 된다

한국어 검색 관점에서도 이 주제는 괜찮다. 지금은 “MCP 서버”, “AI 코딩 에이전트”, “브라우저 자동화”, “Chrome DevTools”, “프론트엔드 디버깅 자동화”가 각각 흩어져 있다. 하지만 실제 검색 의도는 곧 합쳐질 가능성이 높다.

개발자가 궁금해할 질문은 이런 쪽이다.

- Claude Code나 Cursor가 실제 브라우저 오류를 직접 볼 수 있나?

- MCP로 Chrome DevTools를 연결하면 무엇을 할 수 있나?

- AI 코딩 에이전트에게 브라우저 권한을 줘도 안전한가?

- Playwright 테스트와 Chrome DevTools MCP는 어떻게 다르게 써야 하나?

- console log, network request, performance trace를 에이전트가 자동으로 읽게 만들 수 있나?

그래서 이 글의 핵심 키워드는 “Chrome DevTools MCP 설치법”만이 아니다. 더 중요한 검색 의도는 AI 코딩 에이전트가 브라우저 디버깅을 어떻게 자동화할 것인가다.

실무 적용: 어디에 먼저 붙여야 하나

Chrome DevTools MCP를 곧바로 모든 작업에 붙이는 것보다, 실패 비용이 낮고 관찰 효과가 큰 루프부터 시작하는 편이 낫다.

1. UI 수정 후 자동 브라우저 검증

가장 직접적인 사용처다. 에이전트가 컴포넌트를 수정한 뒤 로컬 개발 서버를 열고, 실제 페이지에 접근하고, screenshot과 console message를 확인한다. 여기서 통과 기준은 단순하다.

- target route가 열린다.

- console error가 없다.

- 주요 UI element가 snapshot에 존재한다.

- screenshot상 obvious layout break가 없다.

이 정도만 자동화해도 “수정은 했는데 브라우저에서 깨짐” 케이스를 많이 줄일 수 있다.

2. API 연동 디버깅

프론트엔드 이슈는 코드보다 network에서 드러나는 경우가 많다. 인증 헤더가 빠졌거나, CORS가 실패하거나, 401/403/500이 섞이거나, 캐싱이 의도와 다르게 동작한다. DevTools MCP의 network request 도구는 이런 경우 에이전트가 직접 증거를 확인하게 만든다.

중요한 건 “에러가 났다”가 아니라 “어떤 request가 어떤 payload와 status로 실패했는가”다. 이 정보가 들어오면 에이전트의 수정 방향도 훨씬 구체적이 된다.

3. 성능 regression 확인

README가 강조하는 기능 중 하나는 performance insight다. Chrome DevTools 기반 trace를 기록하고, CrUX 데이터와 lab data를 함께 보려는 흐름까지 있다. 모든 팀이 당장 이걸 CI에 넣을 필요는 없지만, 랜딩 페이지·대시보드·checkout flow처럼 성능이 곧 전환율인 화면에서는 쓸 가치가 있다.

4. 재현 어려운 브라우저 상태 캡처

사람이 “이 화면에서 모달을 열고, 세 번째 탭을 누른 뒤, 필터를 바꾸면 깨진다”고 설명하는 대신 에이전트가 그 상태를 직접 만들어 snapshot, screenshot, console, network를 함께 저장할 수 있다. 이건 단순 자동화보다 bug report 품질 개선에 가깝다.

하지만 강력한 만큼 위험하다: 브라우저는 민감한 실행 환경이다

README의 disclaimer는 꽤 직접적이다. chrome-devtools-mcp는 브라우저 인스턴스의 content를 MCP client에 노출하고, 브라우저나 DevTools의 데이터를 inspect, debug, modify할 수 있게 한다. 민감하거나 개인적인 정보를 MCP client와 공유하고 싶지 않다면 조심해야 한다고 적는다.

Security policy도 같은 방향이다. 호출 agent나 client가 tool call과 parameter를 검증해야 하며, 서버는 브라우저 자동화와 inspection을 위한 강력한 기능을 제공하므로 안전한 사용 책임은 calling agent 쪽에 있다는 취지다. 또 일부 도구는 다운로드나 screenshot을 통해 파일을 디스크에 쓰거나 Chrome extension을 동적으로 로드할 수 있다.

이건 사소한 주의 문구가 아니다. 브라우저는 로그인 세션, 내부 admin, 고객 데이터, 결제 화면, 사내 문서, OAuth callback, 쿠키, localStorage가 섞이는 장소다. 에이전트에게 DevTools 권한을 주는 건 “웹페이지를 보게 한다”보다 훨씬 강한 권한 위임이다.

실무에서는 최소한 아래 정책이 필요하다.

- 개인 브라우저 프로필이 아니라 별도 테스트 프로필을 쓴다.

- production admin이나 결제 화면에는 기본적으로 붙이지 않는다.

- screenshot, download, extension install 같은 side-effect 도구는 승인 대상으로 둔다.

- 민감 데이터가 있는 route는 allowlist/denylist로 구분한다.

- CI나 자동 실행 환경에서는

--headless,--slim, 별도 계정, 제한된 test fixture를 우선 사용한다. - usage statistics와 update check 설정을 조직 정책에 맞춘다. README 기준 usage statistics는 기본 활성화이며

--no-usage-statistics또는 환경변수로 끌 수 있다. - performance 기능이 CrUX API로 trace URL을 보낼 수 있다는 설명도 있으므로, 필요하면

--no-performance-crux를 검토한다.

좋은 에이전트 운영은 “도구를 많이 붙이는 것”이 아니다. 어떤 도구를 어떤 상태에서 호출할 수 있는지 통제하는 것이다.

Playwright, Puppeteer와 경쟁하는가? 일부는 겹치지만 역할이 다르다

Chrome DevTools MCP는 Puppeteer를 사용해 Chrome action을 자동화한다고 설명한다. 그래서 “그냥 Puppeteer 쓰면 되는 것 아닌가?”라는 질문이 자연스럽다. 답은 반쯤 맞고 반쯤 틀리다.

Puppeteer나 Playwright는 사람이 테스트/자동화 스크립트를 명시적으로 작성할 때 강하다. 재현 가능한 E2E 테스트, deterministic flow, CI regression suite에는 여전히 이들이 더 적합하다.

반면 DevTools MCP의 강점은 에이전트 루프다.

| 구분 | Playwright / Puppeteer 테스트 | Chrome DevTools MCP |

|---|---|---|

| 주 사용자 | 개발자 또는 QA가 작성한 테스트 코드 | AI 코딩 에이전트 / MCP client |

| 목적 | 정해진 시나리오 반복 검증 | 상황별 관찰·디버깅·증거 수집 |

| 강점 | 안정적인 CI, 명시적 assertion | console/network/performance/screenshot을 reasoning input으로 사용 |

| 위험 | flaky test, 유지보수 비용 | 과도한 브라우저 권한, 민감 정보 노출 |

| 좋은 사용처 | 핵심 플로우 회귀 테스트 | 에이전트가 수정 후 실제 브라우저 상태를 확인하는 루프 |

따라서 둘은 대체재라기보다 계층이 다르다. 반복 검증은 Playwright로 남기고, 에이전트가 개발 중 임시로 관찰하고 원인을 좁히는 루프는 DevTools MCP가 맡는 식이 자연스럽다.

팀이 바로 적용한다면: 작은 운영 패턴부터 시작하라

처음부터 “AI가 브라우저를 마음대로 조작한다”로 가면 위험하다. 대신 아래처럼 좁은 패턴부터 시작하는 편이 좋다.

패턴 A: 로컬 dev server + read-mostly 브라우저 검사

에이전트가 localhost만 열 수 있게 하고, screenshot, snapshot, console, network 읽기 위주로 시작한다. click/fill 같은 action은 허용하되, download나 extension 관련 도구는 막는다.

패턴 B: PR 전 프론트엔드 sanity pass

PR 생성 전 에이전트가 변경된 route를 열어 console error, failed network request, obvious layout issue를 확인한다. 결과는 PR description에 “브라우저 확인 결과”로 남긴다.

패턴 C: 성능 민감 화면의 trace check

홈, pricing, checkout, dashboard initial load처럼 중요한 route만 trace를 돌린다. 에이전트가 성능 insight를 읽고 “이미지 크기”, “main thread blocking”, “hydration delay” 같은 수정 후보를 제안하게 한다.

패턴 D: bug report 재현 보조

사용자가 남긴 재현 절차를 에이전트가 브라우저에서 따라가고, screenshot/network/console 묶음을 생성한다. 이건 고객지원·QA·프론트엔드 개발 사이의 번역 비용을 줄인다.

실무 해석: 코딩 에이전트의 다음 경쟁력은 “볼 수 있는 능력”이다

지금까지 코딩 에이전트 경쟁은 주로 코드 수정 능력, 긴 컨텍스트, tool use, sandbox, approval, PR 자동화로 설명됐다. 하지만 프론트엔드와 웹 앱 개발에서는 다른 축이 점점 중요해진다. 에이전트가 실제 실행 환경을 얼마나 잘 볼 수 있는가다.

Chrome DevTools MCP는 이 축을 잘 보여준다. 브라우저는 현대 앱의 가장 중요한 runtime surface 중 하나다. 사용자는 브라우저에서 실패를 경험하고, 개발자는 DevTools에서 원인을 찾는다. 에이전트가 이 표면에 접근하지 못하면 코딩 자동화는 계속 반쪽짜리다.

물론 이것이 곧 “AI가 프론트엔드 QA를 다 대체한다”는 뜻은 아니다. 오히려 반대에 가깝다. DevTools MCP는 에이전트가 더 많은 증거를 수집하게 만들지만, 권한·보안·테스트 계정·민감 데이터 처리·로그 정책 같은 운영 설계를 더 중요하게 만든다.

결론: Chrome DevTools MCP는 브라우저를 agent runtime의 일부로 끌어온다

Chrome DevTools MCP를 단순한 신기한 MCP 서버로 보면 작게 보인다. 하지만 README와 Tool Reference, npm 패키지 구성, security policy까지 같이 보면 방향은 더 분명하다. 브라우저 디버깅이 사람의 눈과 손에만 묶인 일이 아니라, 에이전트가 호출할 수 있는 표준 도구면으로 이동하고 있다.

한국 개발팀에게 실무적 takeaway는 이렇다.

- AI 코딩 에이전트의 생산성은 코드 생성만으로 평가하면 부족하다.

- 프론트엔드 작업에서는 console, network, screenshot, performance trace를 에이전트가 직접 읽는 루프가 중요해진다.

- MCP는 이 브라우저 디버깅 표면을 특정 IDE가 아니라 여러 agent client가 공유할 수 있는 프로토콜 계층으로 만든다.

- 다만 브라우저 권한은 민감하다. 테스트 프로필, route 제한, side-effect 승인, telemetry 설정을 먼저 정해야 한다.

한 줄로 정리하면 이렇다. Chrome DevTools MCP는 AI 코딩 에이전트에게 “브라우저를 볼 수 있는 눈”을 붙이는 프로젝트이고, 그 눈을 안전하게 운영하는 팀이 프론트엔드 자동화에서 먼저 앞서갈 가능성이 높다.

참고 자료

- ChromeDevTools, chrome-devtools-mcp GitHub repository

- ChromeDevTools, Chrome DevTools MCP README

- ChromeDevTools, Chrome DevTools MCP Tool Reference

- ChromeDevTools, Chrome DevTools MCP Security Policy

- npm, chrome-devtools-mcp package

- Model Context Protocol, Specification 2025-06-18 Overview